Es sabido ya por todos que somos monitoreados continuamente a través de internet. Lo que vemos, compramos, visitamos, redes sociales, etc. Para poder navegar anónimamente por internet tenemos varias opciones.

La más segura y más famosa por ser utilizada por malhechores en la red TOR (The Onion Router) Para navegar por ella puedes descargar el navegador de forma gratuita y para todos los sistemas Linux, Windows y Mac en su web oficial

La más segura y más famosa por ser utilizada por malhechores en la red TOR (The Onion Router) Para navegar por ella puedes descargar el navegador de forma gratuita y para todos los sistemas Linux, Windows y Mac en su web oficial

Si quieres saber más sobre esta red de túneles virtuales y sus orígenes puedes visitar la wikipedia

Hola, también gratuito, te permite acceder a sitios de internet bloqueados por tu proveedor de internet (ISP). Puedes instalarlo como extensión o complemento en tu navegador habitual.

Hola, también gratuito, te permite acceder a sitios de internet bloqueados por tu proveedor de internet (ISP). Puedes instalarlo como extensión o complemento en tu navegador habitual.

Esto ocurre en países como Venezuela, que tienen bloqueado a través de los IPS el acceso a ciertas webs.

Hide My Ass es la opción de pago. Este servicio nos permite navegar enmascarando nuestra Ip pública, añade seguridad SSL (https://) a todas las URL que visitamos para evitar el robo de datos sensibles.

Hide My Ass es la opción de pago. Este servicio nos permite navegar enmascarando nuestra Ip pública, añade seguridad SSL (https://) a todas las URL que visitamos para evitar el robo de datos sensibles.

Hoy en día tenemos muchas opciones, además de las que te he contado, para navegar por internet sin ser vigilado y de forma segura.

Si necesitas mantenimiento informático en tu empresa y asistencia técnica rellena el formulario de contacto y te informaremos enseguida: contacto

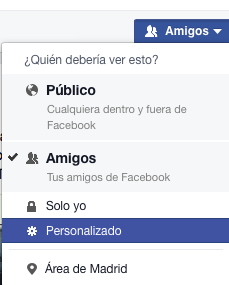

Aquí tenéis alguno trucos para Facebook, opciones que quizá has pasado por alto de la red social.

Aquí tenéis alguno trucos para Facebook, opciones que quizá has pasado por alto de la red social. Y por último Personalizado

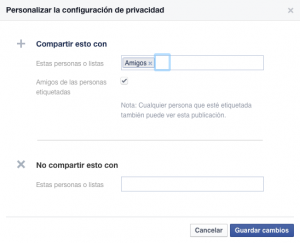

Y por último Personalizado Elige al grupo con quien quieres compartir tu publicación y las excepciones en la parte inferior.

Elige al grupo con quien quieres compartir tu publicación y las excepciones en la parte inferior. Guarda los cambios y publica.

Guarda los cambios y publica. Más de un cliente me ha preguntado en algún momento cual es la diferencia entre pop e imap a la hora de configurar sus buzones de correo.

Más de un cliente me ha preguntado en algún momento cual es la diferencia entre pop e imap a la hora de configurar sus buzones de correo. Otra ventaja importante de IMAP es la seguridad, ya que utiliza otros puertos para la sincronización con el servidor y utiliza seguridad SSL, que aporta más seguridad a las contraseñas cuando viajan con el tráfico de datos.

Otra ventaja importante de IMAP es la seguridad, ya que utiliza otros puertos para la sincronización con el servidor y utiliza seguridad SSL, que aporta más seguridad a las contraseñas cuando viajan con el tráfico de datos. Por si has dejado olvidada abierta la sesión con tu usuario de facebook en un ordenador te digo como cerrar sesion de facebook desde otro ordenador.

Por si has dejado olvidada abierta la sesión con tu usuario de facebook en un ordenador te digo como cerrar sesion de facebook desde otro ordenador. En el panel izquierdo haz clic en Seguridad. Esto nos muestra varias opciones en la parte central. Accedemos a Donde has iniciado sesión.

En el panel izquierdo haz clic en Seguridad. Esto nos muestra varias opciones en la parte central. Accedemos a Donde has iniciado sesión. Ahí tienes toda la información relativa a los equipos y dispositivos desde los que has iniciado sesión con tu usuario de Facebook. Localiza el equipo donde quieres que se cierre la sesión y haz clic sobre Finalizar actividad.

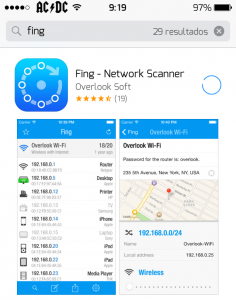

Ahí tienes toda la información relativa a los equipos y dispositivos desde los que has iniciado sesión con tu usuario de Facebook. Localiza el equipo donde quieres que se cierre la sesión y haz clic sobre Finalizar actividad. Casi todos nos lo hemos preguntado alguna vez cuando nuestra conexión se ha vuelto lenta, como saber si alguien se conecta a mi wifi.

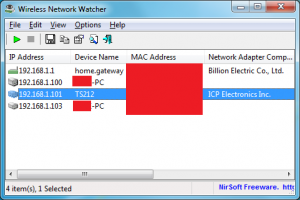

Casi todos nos lo hemos preguntado alguna vez cuando nuestra conexión se ha vuelto lenta, como saber si alguien se conecta a mi wifi. Una vez abierta nos muestra el nombre de la wifi a la que estamos conectado y todos los dispositivos, ya sean smartphones, router, aparato de fibra, Pc´s, Mac, etc. que están conectado a la Wifi.

Una vez abierta nos muestra el nombre de la wifi a la que estamos conectado y todos los dispositivos, ya sean smartphones, router, aparato de fibra, Pc´s, Mac, etc. que están conectado a la Wifi. La app nos da una pista de qué es cada uno y podemos ir personalizando el nombre para tener todos nuestros dispositivos localizados y etiquetados y, en el momento en que aparezca uno nuevo que no es nuestro tenemos a un posible intruso.

La app nos da una pista de qué es cada uno y podemos ir personalizando el nombre para tener todos nuestros dispositivos localizados y etiquetados y, en el momento en que aparezca uno nuevo que no es nuestro tenemos a un posible intruso. Ahora la pregunta podría ser: ¿Cómo evito que el intruso detectado se conecte o vuelva a conectarse? Eso es otro tema, os lo cuento en otro momento.

Ahora la pregunta podría ser: ¿Cómo evito que el intruso detectado se conecte o vuelva a conectarse? Eso es otro tema, os lo cuento en otro momento.